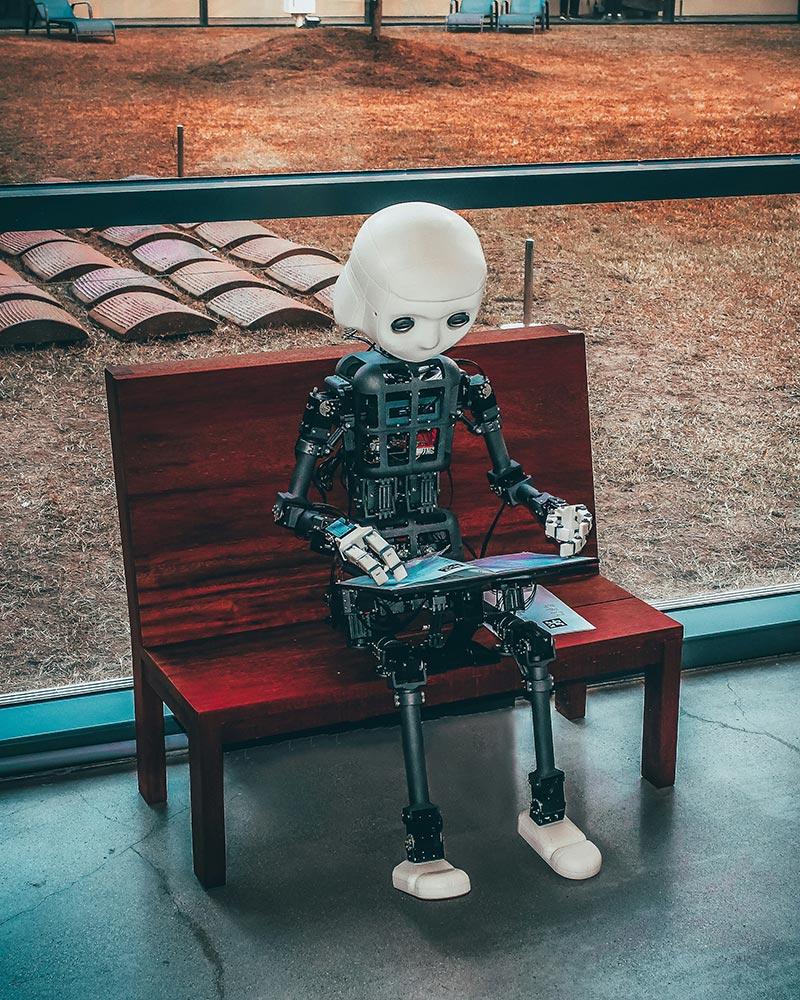

DIGITAL STRATEGY MAKER’S

Workflows

Métiers

& SÉCURITÉ DU PATRIMOINE DIGITAL

Il ne s’agit pas de sacrifier l’un pour l’autre, mais de créer une synergie où la sécurité devient un accélérateur de performance et non un frein, l’adhésion de tous les employés est au coeur de cette stratégie.

Les workflows métiers

business, marketing, commercial, production, R&D sont les moteurs de la croissance, ils permettent d’automatiser les tâches bas niveaux, d’optimiser les opérations, les processus métiers et d’assurer le développement & la stabilité du chiffre d’affaires.

La sécurisation du patrimoine digital

données clients, propriété intellectuelle, données RH, données

sensibles est le bouclier obligatoire pour protéger la réputation

de son entreprise contre les menaces des deepfakes, la concurrence déloyale, pour éviter les sanctions.

Mais surtout préserver son outil de travail contre toutes intrusions.

PRIVACY BY DESIGN

SAFE & SECURE

OPEN SOURCE

TECHNOLOGIES

DEVELOPPEMENT

de logiciels informatiques complexes (Made in France) est un processus qui implique d’avoir une équipe créative, ambitieuse pour dépasser les limites techniques, professionnel avec le soucis du détail.

Être résilient face aux contraintes pour livrer dans les temps les fonctionnalités stratégiques conformes aux objectifs initiaux.

La simplicité & l’efficacité sont les deux variables de base chez Lorkid.

Il est important de mettre en avant l’expérience utilisateur afin de faciliter l’accès à l’information, réduire les obstacles et créer l’adhésion de l’ensemble de l’éco-système interne et externe.

La simplicité est la stratégie par excellence.

Il est utile parfois de prendre le temps de la réflexion pour rendre simple des fonctions techniquement complexes à réaliser.

DIGITAL

Tout est ou presque digitalisé dans les services, le commerce, l’industrie, le médical, l’assurance, la banque…

L’usage est à la fois privé et professionnel… chaque utilisateur doit s’adapter au travers des outils numériques disponibles : sites web, réseaux sociaux, moteurs de recherche, logiciels métiers,…

L’enjeu de la digitalisation des processus métiers est d’optimiser la gestion des tâches répétitives « Low value activity » pour améliorer la productivité.

C’est un processus en continu qui demande des ressources progressives pour adapter l’outil aux nouvelles contraintes métiers… mais aussi aux enjeux de sécurité…

Creativity by design,… Security by design,… Privacy by design,…

SOFTWARES, EXTRANET, CAMERA IP, WEBSITES,…

DATABASE DRIVEN, EXTRANET BUILDER,

AUTHENTIFICATOR, IP CONTROLER,

ENCRYPTION, GEOLOCALISATION,…

IN MEDICAL, BANK, INSURANCE, ESHOP,

MARKETING & BUSINESS FIELDS…

CYBER SECURITY

Anticipez l’évolution de vos risques et mieux appréhender les types d’attaques

– Auditer vos infrastructures avec un expert cybersécurité

– Déployer une architecture Zero Trust (MFA, segmentation réseau, EDR).

– Former les équipes aux deepfakes et à l’ingénierie sociale (simulations d’attaques : Phishing, Smishing (SMS), Visphing (Voix),…).

– Souscrire une cyberassurance couvrant les ransomwares et fuites de données.

DATA PROTECTION

Intégrez une surveillance de haut niveau dans un univers ou il n’y a aucune frontière géographique…

– Chiffrement de bout en bout (ex : protocole TLS 1.3) pour les échanges clients (version quantique).

– Stockage souverain : hébergement certifié SecNumCloud).

– Authentification forte (MFA, biométrie) pour limiter les accès non autorisés.

« D’ici 2030, 1 attaque sur 3 utilisera des deepfakes. Votre entreprise est-elle prête ? »

SOUVERAINETÉ

Un Enjeu Stratégique, le Digital Act européen (DMA, DSA, AI Act) impose aux entreprises de maîtriser leurs données, de garantir leur interopérabilité et de se prémunir contre les risques liés aux GAFAM et aux plateformes étrangères.

La souveraineté numérique n’est plus une option : c’est une obligation légale et économique pour éviter les sanctions (jusqu’à 6% du CA mondial) et les fuites de données (coût moyen : 4,45M$ par incident en 2025, source IBM).

AUDIT & DEVOPS

Prévoir dès la phase de conception le Security by Design, pour isoler les environnements de développement, staging, production.

– Identifier les failles dans les workflows métiers et les infrastructures.

– Limiter les permissions (RBAC), principe du moindre privilège (ex : un développeur n’a pas accès à la production).

– Journaliser et auditer les logs avec un audit quotidien

– Plan de réponse aux incidents, pour réagir rapidement à une intrusion (ex : isolation des serveurs compromis).

– …

NETWORK

– Migrer les données sensibles vers des solutions souveraines (on-premise ou cloud certifié SecNumCloud).

– Automatiser les sauvegardes et tester leur restauration régulièrement.

– Gestion des licences

– Performances et agilité avec un réseau optimisé

– Préparation aux réglementations futures (ex : AI Act, ePrivacy)

MONITORING

Sécurité des Accès

– Authentification avec MFA obligatoire pour tous les accès (RDP, VPN, admin).

– Certificats clients pour les accès sensibles (ex : admin réseau).

– Serveur VPN dédié (en IP privée On premise ou Cloud)

– Journalisation des connexions (qui, quand, depuis où).

– Gestion des tentatives de connexion depuis un pays bloqué (ex : Russie, Chine, Corée du Nord)

– Firewall dédié pour filtrer et bloquer les IP indésirables (réduction de 99% des scans)

Embark on a NEW DIGITAL VISION

Développez votre stratégie avec un accompagnement sur mesure

Un accompagnement stratégique sur mesure vous permet de définir une vision claire, de structurer vos objectifs et de mettre en œuvre un plan d’action adapté à votre réalité. Cet accompagnement s’appuie sur une analyse approfondie de votre situation, de votre marché, de votre concurrence et de vos ressources.

Accompagnement de croissance : Il apporte un regard extérieur objectif, identifie les leviers actionnables (optimisation des processus, pilotage par KPIs, gestion des risques), et aide à prendre des décisions éclairées grâce à des analyses approfondies. Il optimise les ressources en éliminant les dépendances aux hommes-clés, en renforçant la gouvernance et en mettant en place des tableaux de bord partagés. Ce soutien accélère la croissance en permettant de structurer en marchant, sans suspendre l’activité, tout en préparant l’entreprise à évoluer dans un environnement concurrentiel exigeant.

Horizon 10 Ans : La Guerre de la DATA

Sécurité : Contrôle total sur les données sensibles.

Performance : Optimiser les fonctionnalités exigeantes.

Pérennité : Réduire le risque de dépendance à un fournisseur.

Maîtrise des coûts : Éviter les surcoûts des personnalisations en pure low-code.

Flexibilité : Combiner rapidité et personnalisation pour les modules critiques.

Collaboration : Impliquer à la fois les métiers et les équipes techniques.